¿Cómo proteger a los menores del acoso en redes sociales?

Cada vez más, la seguridad de los menores en las redes sociales está en peligro por malas prácticas como el sexting o el stalking (luego veremos en qué consisten). En concreto, los adolescentes son un blanco fácil al acceder ya a dispositivos electrónicos con internet, tener una autoestima frágil y dar mucha importancia a la reputación social. Junto a conductas claramente de riesgo como las mencionadas, hay otras aparentemente más inocentes como compartir información personal o no usar buenas prácticas de contraseñas, que pueden provocar ciberdelitos. Te contamos cómo proteger a los menores del acoso en redes sociales e internet.

Partimos de una evidencia: la mayoría de los adolescentes, e incluso los pre-adolescentes, disponen actualmente de teléfono móvil en España. Además, si bien la normativa europea RGPD, permite establecer entre los 13 y los 16 años la edad para dar el consentimiento de uso de datos personales, en España está fijada desde 2018 en los 14 años. Para edades inferiores, son los padres los que tienen que dar el consentimiento en su nombre. Por tanto, salvo alguna excepción (como LinkedIn o WhatsApp, que establecen el límite en los 16 años –en la segunda no se respeta mucho-), los adolescentes pueden darse de alta en redes sociales libremente desde los 14 años. Esto quiere decir que están expuestos a riesgos altos, dado que en estas redes se comparte información personal –cuando no sensible- con relativa frecuencia.

Los casos más graves de acoso en redes sociales

El sexting consiste en enviar fotos, vídeos o mensajes de contenido sexual o erótico personal a través de redes de mensajería instantánea o redes sociales. El sexting no es constitutivo de delito en sí mismo, pero sí el reenvío de esa información sin consentimiento.

El sexting es una práctica muy peligrosa para los adolescentes

El stalking consiste en realizar acciones aparentemente legales (llamadas, envío de regalos de algún tipo, mensajes de texto, correos, imágenes o vídeos) pero que son indeseadas por la víctima, y hacerlo repetidas veces. El hecho de que sea indeseado y que se repita, hace que constituya acoso.

Un caso específico es el cyberbulling, un acoso entre iguales en el entorno tecnologías de la comunicación (abarcando también las redes sociales), e incluye actuaciones de chantaje, vejaciones e insultos de menores de edad a otros menores.

El grooming es la simulación por parte de un adulto para que un menor le perciba como otro menor para obtener de él información personal sensible o aquella que permita una acción delictiva.

Este tipo de acciones son cuanto menos peligrosas para el menor y en su mayoría dañinas, por lo que deben evitarse con una adecuada formación y acompañándoles en el uso que hace de las redes sociales. Debemos tener en cuenta que las medidas de control que vamos a ver a continuación no impiden nunca del todo el peligro, y lo más importante es que el menor sepa diferenciar lo que va a suponer un riesgo para él y actuar adecuadamente en esas situaciones.

Recomendaciones de ciberseguridad para padres y tutores

Los padres y tutores son los primeros que deben tener claro las medidas de ciberseguridad básicas que deben adoptar. Entre las medidas de control para evitar el acoso en redes sociales.

- Los dispositivos que no sean de uso para menores deben tener contraseña cifrada. Los recursos que se encuentren en ordenadores compartidos a los que no deban acceder menores deben estar protegidos por un doble factor de autenticación.

- Los dispositivos que sean de uso para menores no deben tener preinstaladas aplicaciones o apps que ellos no deban usar. Debemos tener en cuenta que, en el caso de las redes sociales, aunque las compañías establezcan una edad mínima para darse de alta una cuenta, en la mayoría de los casos no establecen ninguna medida para comprobar si el usuario es un menor. Si este decide falsear los datos, podrá darse de alta igualmente.

- Los adultos deben ajustar también en los dispositivos de los menores las opciones de control parental de los navegadores y configurar las opciones de los buscadores que restringen resultados para adultos.

- En los dispositivos móviles, son muy recomendables funciones como el “Modo Niños”. Estas funciones restringen mediante control parental el tiempo de juego diario o las aplicaciones y contactos a los que los niños pueden acceder.

No debemos dejar nuestro móvil a un menor sin prestar atención a lo que hace en él

Las medidas que padres y tutores pueden adoptar a nivel formativo son:

- Mostrar su disponibilidad para los menores para hablar en todo momento y estar alerta ante cualquier comportamiento fuera de lo común de los mismos, que podría evidenciar que están siendo acosados o extorsionados.

- Facilitar el acceso de los menores a foros saludables en que puedan compartir sus problemas y recibir orientación sobre cómo comportarse.

- Proporcionar a los menores las orientaciones de ciberseguridad que damos en el punto siguiente.

Orientaciones de ciberseguridad para menores

El objetivo más vulnerable para crackers (hackers con métodos y/o fines ilegales) y acosadores son aquellas personas con menos formación y experiencia. Los menores suelen coincidir con ese perfil, así que hay que evitar al máximo que cometan errores y acaben sufriendo acoso en redes sociales. Para ello:

- Los menores no deben utilizar nunca libremente los dispositivos de sus padres, salvo que se haya habilitado el “Modo niños” o similar.

- Debemos explicar al menor la diferencia entre un ámbito privado y uno público, y dejarles claro que la mayoría de la información que se comparte en una red social es por defecto pública.

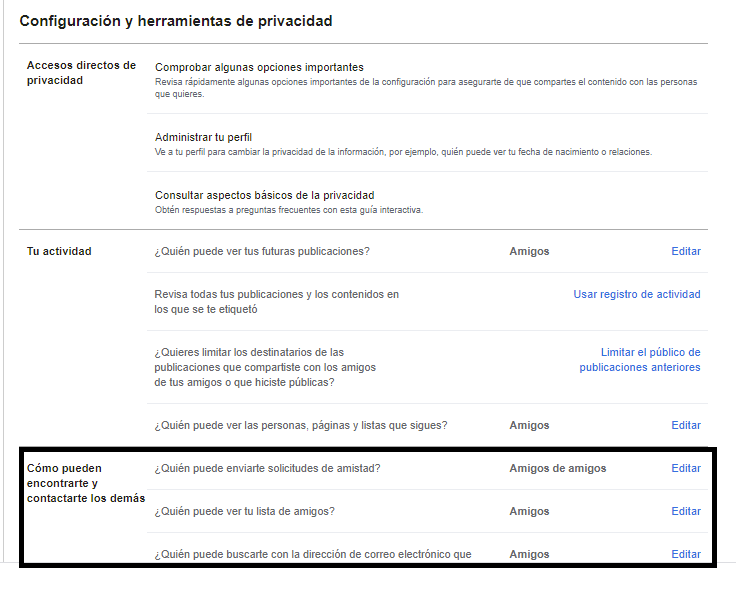

- Debemos adelantarnos y ser nosotros mismos los que les ayudemos a configurar las opciones de privacidad de sus redes sociales, o explicarles, si tienen edad suficiente, cómo deben hacerlo y por qué.

Opciones de privacidad en Facebook: Es importante restringir aquí cómo podrán contactar con los menores desde esta red.

- Se les debe dejar claro qué información personal en ningún momento deben compartir en redes sociales con alguien cuya identidad no esté clara, y por supuesto nunca en un mensaje público: el teléfono, la dirección de casa, la localización, fotografías del hogar, o comunicar que se va a estar un periodo de tiempo definido ausente del domicilio (por vacaciones, por ejemplo).

- Se les debe dejar claro qué información no debe compartirse nunca con nadie, incluso aunque sean amigos o personas conocidas: fotografías comprometidas de ellos mismos u otras personas, contraseñas de servicios o aplicaciones o información bancaria (si bien esta última es raramente accesible a los menores).

Concluiremos recordando que el hecho de que se adopten todas estas medidas no garantiza la seguridad de menor, solo la favorecen. Cuando un menor tiene un dispositivo con acceso a internet, su situación debe considerarse por defecto vulnerable a convertirse en víctima de adultos u otros menores malintencionados. Debemos estar alerta siempre ante la posibilidad de que sufran acoso en redes sociales y otros ámbitos de la red.