¿Has perdido el móvil? Protegiendo la seguridad de nuestro móvil

Debido a las posibilidades que nos brindan nuestros móviles actuales y a las aplicaciones que tenemos instaladas, podemos acceder cada vez más a información muy sensible. Si por alguna razón esta información cayera en manos de terceros, podríamos ver comprometida gravemente la privacidad de nuestros datos. Por eso, hoy se hace más necesario que nunca, aumentar las precauciones, minimizar los riesgos y saber cómo podemos configurar una buena seguridad de nuestro móvil. En este post os contaremos cómo hacerlo. Y si has perdido el móvil, Clica directamente aquí

Cómo puedo proteger la información en el móvil

Para fortalecer la seguridad de nuestro móvil, es fundamental realizar una serie de acciones previas. Tenemos varios niveles de protección de la información, de forma que en el móvil podemos activar hasta tres capas:

1. Bloqueo del dispositivo

Es la primera capa y la más importante. Se trata de proteger y bloquear el dispositivo con una contraseña, patrón o biometría (una identificación automática de los individuos en función de sus características biológicas). De esta manera se evita que terceras personas puedan acceder a la información o a las aplicaciones contenidas en el dispositivo. Es especialmente relevante para el caso de pérdida o robo el bloqueo remoto del dispositivo, en el que puedes incluir un mensaje en la pantalla de bloqueo. Si se trata de pérdida, y damos con una persona bienintencionada, facilitará las cosas.

2. Bloqueo de aplicaciones

Muchos teléfonos móviles permiten crear una capa específica para bloquear aplicaciones. Esta capa adicional se consigue al solicitar una contraseña de acceso a determinadas aplicaciones, que será diferente a la que usamos previamente para bloquear el dispositivo. Existen aplicaciones específicas en el mercado que permiten configurar cualquier App instalada, como es el caso de WhatsApp, que permite activar este tipo de protección de manera nativa en su versión para iOS.

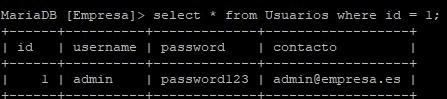

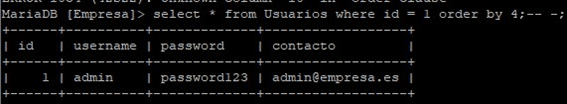

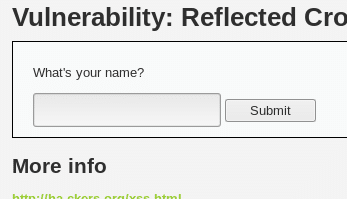

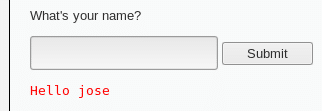

3. Añadir una capa al inicio de sesión de una aplicación

Salvo contadas excepciones, como sucede con las aplicaciones bancarias, la mayoría de las aplicaciones solo solicitan un usuario y una contraseña. Por eso, siempre que el servicio lo permita, debemos activar el doble factor de autenticación. Es decir, añadir una verificación en dos pasos, que nos permite colocar una capa más en la seguridad.

También en cuestiones de seguridad con el móvil es muy importante tener en cuenta el almacenamiento de la información dentro del dispositivo. Es una buena idea realizar regularmente copias de seguridad o llevar a los servicios de nube los datos almacenados. Igualmente importante es no guardar en el móvil fotos de contraseñas, tarjetas bancarias, carnet de conducir o documentos de identidad.

¿Qué hacer ante la pérdida del móvil?

En caso de tener el infortunio de perder el móvil se pueden utilizar funcionalidades como “Encontrar mi dispositivo” de Google o “Buscar mi iPhone” de Apple, que permiten localizar y restaurar los dispositivos, bloquearlos e incluso borrar los datos más sensibles de forma remota. Para ello, se ha debido habilitar el móvil previamente. La seguridad de nuestro móvil antes de que suceda nada, resulta pues fundamental para reducir riesgos en los casos de pérdida o sustracción del dispositivo. Por ejemplo, se debe guardar el código IMEI en un sitio seguro e independiente, pues este código permite identificar inequívocamente los dispositivos. Sirve para hablar con tu fabricante si la garantía o seguro protege de la pérdida a o, en casos más graves, cuando se quiere denunciar el robo a las autoridades.

¿Qué hacer ante un robo del móvil?

En el caso de robo, hay que saber actuar rápidamente, ya que el tiempo se convierte en una variable relevante para tratar de recuperarlo y minimizar los daños. Antes de empezar las acciones con terceros debemos realizar dos pasos previos:

- Tratar de localizar el dispositivo para verificar que realmente se trata de un robo o una pérdida.

- Cambiar las contraseñas de las aplicaciones que estuvieran iniciadas en el dispositivo. De esta forma, si quisieran acceder a las aplicaciones, les volverán a pedir el usuario y la contraseña.

Después, seguiremos los siguientes pasos:

- Denunciar el robo ante las autoridades y seguir sus instrucciones

- Considerar la opción de borrar los datos y restaurar de fabrica el dispositivo mediante las aplicaciones de “Encontrar mi dispositivo” de Google o “Buscar mi iPhone” de Apple, ya mencionadas. Esto solo será posible si el móvil tiene conexión con internet.

- Llamar a la operadora de telefonía para bloquear la línea y evitar que el dispositivo acceda a internet o realice llamadas. Reactivar la línea implicará un duplicado de tarjeta y tiene un coste asociado, por lo que se solo se recomienda en el caso de estar seguros de que no se va a recuperar el teléfono.

Los dispositivos móviles se consideran un bien muy preciado, no solo por la información que contienen si no también, en muchos casos, por el propio valor del dispositivo. Por ello hay que extremar las precauciones de seguridad física que prevén un robo. Por ejemplo, hay que evitar dejarlo encima de la mesa en restaurantes, bares o terrazas. Además, no debemos llevarlo en el bolsillo trasero de los pantalones y trataremos de no guardarlo en mochilas o bolsos que no estén lo suficientemente protegidos. Si somos un poco precavidos, conseguiremos una mayor seguridad de nuestro móvil.