En ¿Qué sabe internet sobre mí? I Parte vimos las fugas de información sobre datos personales que pueden estar públicos en Internet. Siguiendo la misma dinámica os mostramos otras técnicas para ver qué información nuestra está suelta por Internet. Así que… ¡vamos a ello!

¿Tu ISP revela información sobre ti a través del router?

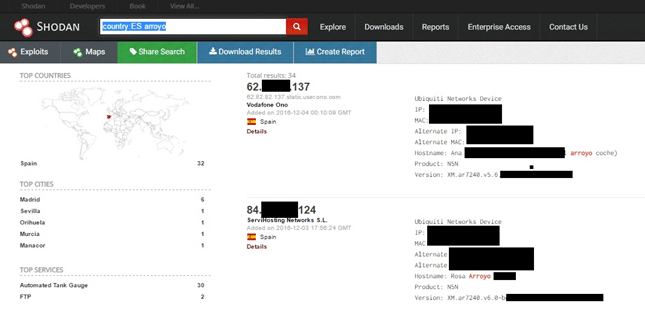

Hay un buscador especializado en el internet de las cosas (IoT) llamado Shodan, desde el que podemos localizar casi cualquier tipo de dispositivo, incluidos los routers, cámaras de videovigilancia, discos duros multimedia, etc.

Para realizar la siguiente prueba de concepto tenemos que crearnos una cuenta en https://www.shodan.io/ e iniciar sesión. Una vez hecho, realizamos la siguiente búsqueda:

country:ES arroyo

Búsqueda en App Shodan

Como podemos observar se nos muestran en primer lugar varios routers de la marca Ubiquiti con el nombre completo de la persona propietaria, su dirección IP, el nombre de su ISP o proveedor de servicios de Internet. Si seguimos indagando en algunos casos se nos muestra también la dirección de titular.

¿Te pueden localizar por tu MAC?

La MAC o dirección MAC es un identificador único de 48 bits que se le asigna a tu tarjeta de red a través de la cual se conecta nuestro ordenador a Internet.

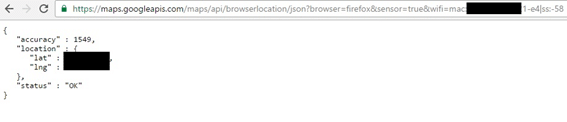

En el caso de conexiones Wifi es fácil saber que MAC está asignada a un punto de acceso y localizar a través de la API de Google Maps donde está exactamente.

La URL utilizada es la siguiente:

https://maps.googleapis.com/maps/api/browserlocation/json?browser=firefox&sensor=true&wifi=mac:XX-XX-XX-XX-XX-XX|ss:-XX

- mac:XX-XX-XX-XX-XX-XX

- Aquí pondremos la dirección MAC

- ss:-XX

- aquí pondremos la intensidad de la red

De esta forma obtendríamos las coordenadas del punto de acceso Wifi.

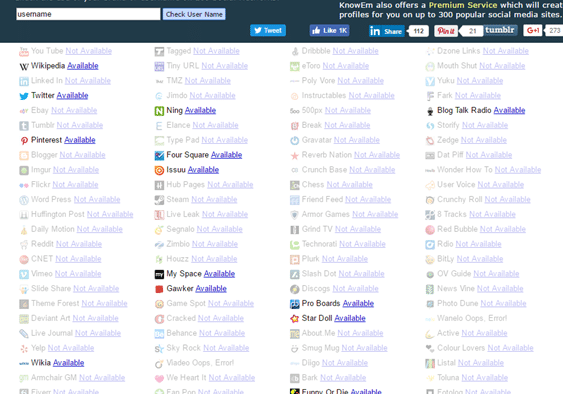

El peligro de saber tu nombre de usuario

Si alguien por casualidad supiera el nombre de usuario que usas en un servicio de Internet, con una simple búsqueda podría saber si ese nombre de usuario se está usando en otros servicios. Una pequeña lista de las herramientas que se pueden utilizar:

Para probarlo hemos buscado en http://checkusernames.com/ la palabra username y podemos ver que está siendo usado en varios servicios como nombre de usuario.

Ejemplo de una búsqueda de usuario en la App Checkusernames

¿He sido hackeado?

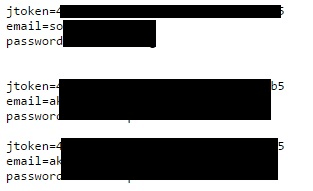

Muchos tipos de malwares usados para interceptar o robar cuentas a los usuarios sube a una web los ficheros con las cuentas que ha ido “robando” y este fichero es indexado por Google. De este modo si hacemos la consulta correcta podemos obtener toda esta información. Por ejemplo, con la siguiente consulta (dork), en Google, obtenemos listados de cuentas de Facebook u otros servicios que han sido robadas o hackeadas:

- allintext:email OR mail +*gmail.com filetype:txt password www.facebook.com -from

Forma, en este caso, de un fichero hackeado

Para saber si hemos sido hackeados o nuestros datos están en alguna de estas listas hay servicios online que podemos utilizar para comprobarlo, como https://hesidohackeado.com. Simplemente ponemos nuestra dirección de correo electrónico y pulsando en el botón comprobar sabremos si nuestro correo aparece en alguna de estas listas. Si nuestro correo apareciera como hackeado, debemos cambiar nuestra contraseña en el servicio afectado. Recordar no repetir la misma contraseña en varios servicios ya que si la descubren en uno, pueden acceder a los demás. También es recomendable utilizar contraseñas seguras.

web hesidohackeado.com

Nos vigilan…

Cada día hay más cámaras de videovigilancia conectadas en las ciudades y en un futuro habrá más, ¿se convertirá el mundo en un gran hermano a nivel global?

Os dejo una Web donde podréis ver cámaras Web conectadas en distintas ciudades en tiempo real: http://www.skylinewebcams.com/

Y aquí las de España: http://www.skylinewebcams.com/es/webcam/espana.html

Webcams en España

Sugerimos la siguiente lectura de una serie de artículos:

Y para terminar no olvides que pueden saber dónde vives a través de las fotos que subes de tu gato

Si te ha gustado no olvides compartirlo 😉

*** Este artículo ha sido una aportación de José Arroyo, administrador de sistemas y experto en seguridad informática en Extra Software.